对于Windows计算机的内部管理(如公用计算机、设置多用户的Windows等),密码无不充当着抵挡非法用户的第一道“防火墙”,但是你又是怎么给Windows设置密码呢?以Widows XP为例,仅仅是在“控制面板→用户账户”中使用一个自己认为难以破解的密码而沾沾自喜!其实,要坚固的密码防线还是有一些必须条件,下面两个“案例”足以体现出来——

案例一:利用net命令漏洞添加用户入侵Widows XP登录

入侵可行性分析:Windows XP系统分区文件系统为FAT32格式、待入侵的系统已创建的超级管理员账户名称中没有汉字。

入侵全过程:

1.开机启动Windows XP,当屏幕显示“正在启动”步骤时,按“F8”键调出系统启动选择菜单,选择“带命令行的安全模式”命令项;

2.一会儿后,列出Administrator和其他用户的选择菜单,选择Administrator后回车,进入命令行模式;

3.键入命令:“net user USERa 123456 /Add”(不包括全角引号,下同),回车后,系统自动添加以USERa为名称、密码为123456的用户。如果系统中已经存在USERa用户,那么也可以将现有的USERa用户的密码更改为123456,注意,是无需输入原密码就可以更改的噢;

4.接着使用“net localgroup administrator USERa /Add”命令提升USERa用户为管理员级别,即拥有所有权限;

5.最后一步,就是重新启动计算机,在登录窗口中使用新增加的账户,输入刚刚更改的新密码,已经成功登录。

防范措施:

防范建议一:尽量用NTFS文件系统安装Windows XP,虽然NTFS在纯DOS状态还可以通过NTFS for DOS工具来访问,但这也给入侵增加一些难度。如果你的分区文件系统格式为FAT32,可以按以下操作将其转换成NTFS格式:

1.点击“开始→运行”,在文本框输入“cmd”,回车;

2.在新打开的“命令提示符”窗口中输入“convert C: FS:NTFS”(假设这里的XP系统所在分区是C盘),回车后,系统即检测当前分区文件系统,一会儿后提示输入卷标,原先分区有卷标应输入与原先相同的卷标,回车后即开始转换文件系统。

友情提示:

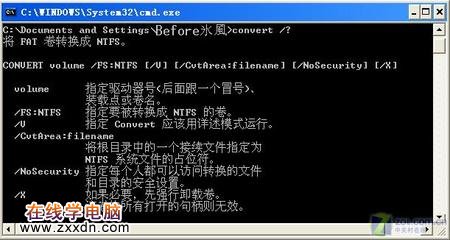

convert是的一个DOS命令,其功能就是将FAT文件系统转换成NTFS文件系统,在“命令提示符”窗口中输入“convert /?”可以查看该命令的具体参数(如图1)。

图1

3.转换成功后,在资源管理器中右击C盘,选择“属性”命令,在“C盘 属性”窗口中选中“启用压缩节省磁盘空间”复选框,点击“确定”按钮后,系统即开始压缩C盘文件,一会儿会弹出一些文件正在使用警告框,选择全部忽略即可。

防范建议二:给“Administrator”名称的管理员账户应用密码,或修改此账户名称,具体方法后文将提及;另外创建的管理员账户最好包含汉字,目的是给入侵者输入过程带来麻烦。

案例二:通过替换密码管理文件入侵Widows XP

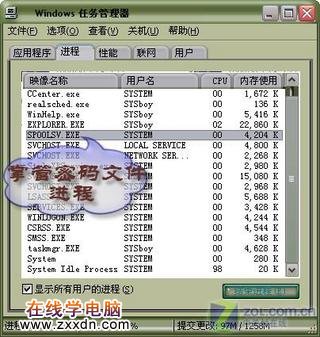

入侵可行性分析:Widows XP是通过“SPOOLSV.EXE”进程(如图2)管理登录的,每次登录系统时,系统首先调用“SPOOLSV.EXE”进程检验当前系统是否使用密码。对于未设置登录密码的账户,“SPOOLSV.EXE”进程就记住后采用自动登录方式,即跳过密码检测步骤。所以此案例入侵的成功性非常高。

图2

入侵全过程:

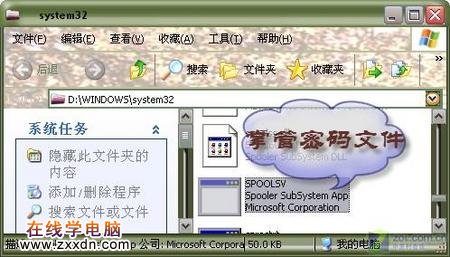

1.找一台没有设置密码的系统,进入XP系统盘的“\WINDOWS\system32”系统目录,把其中的名为“SPOOLSV.EXE”(50KB)拷贝到软盘或闪存里(如图3)。

图3

友情提示:

如果未在“\WINDOWS\system32”文件夹中找到指定文件,则说明当前系统隐藏显示系统文件,在资源管理器中点击菜单“工具→文件夹选项”,在“查看”标签页中撤消“隐藏受保护的文件(推荐)”复选框,并将“隐藏文件和文件夹”选择为“显示所有文件和文件夹”方式。

2.准备好密码文件后,先确认待入侵的的文件系统,如果是FAT32,那么将非常方便,只需找一张启动盘,把软盘里的“SPOOLSV.EXE”拷贝到目标XP系统分区的“\WINDOWS\system32”文件夹覆盖即可。如果是NTFS文件系统,案例一已提及通过NTFS for DOS访问,当然如果是NT多系统共存,也可进入其它系统替换,反正最终目的是成功替换“SPOOLSV.EXE”文件。

3.替换文件后,正常方式启动Windows XP,一会儿后你会发现可以不用输入密码直接进入桌面(多用户的XP系统会选择第一个用户登录),已成功入侵。

入侵后遗症:虽然本案例可以成功进入,但切换或注销用户后将要求输入密码。换句话说,其实只是使系统启动跳过登录窗口,一旦激活登录窗口(切换或注销用户),就正常执行密码检测步骤。另外,它将破坏系统的休眠功能。

防范措施:注意一下案例一的“防范建议一”,给入侵带来些麻烦;启用的密码策略功能,即本文的主题。

通过以上两个案例,似乎感觉到Widows XP的密码形同虚设。其实这只是Widows XP默认设置密码步骤隐藏的危险,通过其定义更安全的密码规则用到的是系统的“本地安全设置”工具我们完全可以坚固Widows XP密码防线。

1.运行“本地安全设置”工具

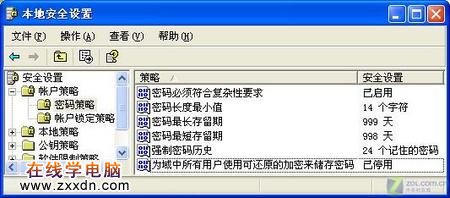

点击“开始→运行”中输入“secpol.msc”激活它。在主窗口的左侧目录树依次展开“账户策略→密码策略”,我们要定义的密码规则就是在右侧面板显示的选项了(如图4所示)!

图4

2.设置密码规则各选项

首先双击“密码必须符合复杂性要求”,将安全设置设为“已启用”,此时用户在“控制面板→用户账户”中创建的密码必须包含大小写英文、阿拉伯数字及特殊字符(如标点符号、^&()等等)三种类型字符,如果未包含其中一种字符,将会弹出对话框提示。

[1]

本文由网上采集发布,不代表我们立场,转载联系作者并注明出处:http://zxxdn.com/jc/0909/1725.html